Neu von zehn 10 Auditoren übersehen die Gefahr von Schwachstellen bei bestimmten Applikationen. Das hat fatale Auswirkungen auf die IT-Infrastruktur vieler Unternehmen. Dabei können Auditoren mit einfachen Hilfsmitteln diese Lücke schließen und aufzeigen, an welchen Stellen Sicherheitslücken bestehen – auch unter der Wasseroberfläche!

Unter der Wasseroberfläche – Die Schwachstellen von Drittanbietern

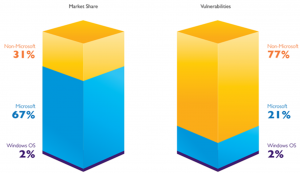

Noch immer ist die Annahme weit verbreitet, dass der absolute Großteil der gefährlichen Schwachstellen in Microsoft-Produkten enthalten ist. Das lässt sich einerseits mit früheren Erfahrungen erklären und andererseits mit dem hohen Marktanteil, den Microsoft (MS) in den Unternehmen hat. So sind 69% der Top 50 Anwendungen von Microsoft, haben aber lediglich einen Anteil von 23% an Schwachstellen. Details zu den Top 50 Anwendungen finden Sie in folgendem Webinar.

Schwachstellen der Drittanbieter: 77%

Prüfung dieser Schwachstellen durch Auditoren: 10%

Die Drittanbieter haben also einen Anteil von 77% an den Schwachstellen der Top 50 Anwendungen und trotzdem werden sie bei der großen Mehrzahl der Audits außer Acht gelassen. Die meisten Auditoren prüfen lediglich den Stand der MS-Applikationen und übersehen so den Teil des Eisbergs, der sich unter Wasser befindet.

Der Grund ist offensichtlich – über Wasser sieht man besser!

Der Status der MS-Patche lässt sich einfach ermitteln

Der Status der Drittanbieter-Patche lässt sich ebenfalls einfach ermitteln

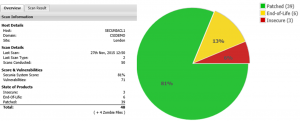

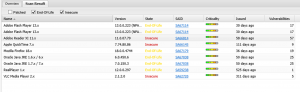

Mit dem Software Vulnerability Manager (SVM) von Flexera kann jeder Auditor schnell und einfach Stichproben auf den Endgeräten seiner Kunden machen. Eigentlich ist der SVM als intelligente Patch-Management Software für Unternehmen gedacht, um alle vorhandenen Applikationen auf Schwachstellen zu scannen, zu bewerten und ein automatisiertes Patch-Verfahren auch für Drittanbieter Software zu bieten. Ziel ist hier größtmögliche Sicherheit gegenüber Cyberkriminalität und Compliance zu den entsprechenden Richtlinien (DSGVO, SOX, KRITIS, …).

Im Gegensatz zu den Applikationen von Drittanbietern – so die vorherrschende Meinung – lässt sich der Status der MS-Patche mit einfachen Mitteln schnell prüfen. Bei den anderen Herstellern verlassen sich die Auditoren gerne auf die Aussagen der Unternehmen. Oft aber bekommen sie allgemeine Antworten und die meisten Prozesse beziehen sich dann doch wieder nur auf die MS-Produkte. Die Software der Drittanbieter wird oft nur „zu Fuß“ gepatcht – also ohne definierten Prozess. Doch mit dem richtigen Tool kann man auch unter Wasser auditieren.

Details hierzu finden Sie in diesem Blog

Happy Compliance – Der Software Vulnerability Manager als Unterstützung für Auditoren

Um Stichproben durchzuführen, benötigt ein Auditor hierzu lediglich den SVM-Scanner, Administrationsrechte und einen Internetzugang. Ohne eine Installation auf dem Endgerät lässt sich der Scanner starten und liefert bereits nach wenigen Minuten ein vollständiges Bild über die installierte Software, die Schwachstellen, den Patch-Status, das Gefahrenpotential und einiges mehr.

Zusammengefasst in einem Bericht, lassen sich die Informationen direkt zur Dokumentation des Audits nutzen.

Wie Sie als Auditor den SVM nutzen können, ist in einem kurzen Dokument zusammengefasst, das Sie hier bekommen.

- Audite Auditoren – den ganzen Eisberg ISO 27001 zertifizieren! - 30. Januar 2019

- Jeder kann schnell und sicher patchen – Wetten, dass…? - 23. Januar 2019

- Gefährliche Schwachstellen – wie intelligentes Patch-Management Sicherheitslücken schließt! - 27. November 2018