Erweiterte Erkennung und Schutz vor Malware, Ransomware, Phishing und mehr

Übersicht

Laut einer Umfrage zur Cyber-Readiness, veröffentlicht von Hiscox, sind kleine Unternehmen mit 100 oder weniger Benutzern dem gleiche Angriffsrisiko ausgesetzt, wie ein 20.000 Mitarbeiter Unternehmen. Unternehmen aller Größenordnungen werden ständig von Cyberkriminellen angegriffen, die mehrere Angriffsvektoren einsetzen, um Zugangsdaten zu stehlen, Abwehrmechanismen zu umgehen und Netzwerkgeräte wie Server, Computer und mehr zu infizieren. Einige Bedrohungen sind opportunistisch, automatisiert und wahlloser Natur während andere sehr zielgerichtet, invasiv und präzise sind. Bei der Vielfalt, dem Volumen und der Geschwindigkeit der Angriffe, die Unternehmen heute ausgesetzt sind,

ist es heute um so wichtiger, eine effektive, breit angelegte Endpoint-Security-Lösung einzusetzen. Diese sollte aktuelle Malware, Ransomware, Phishing und Crypto-Threats erkennen und verhindern können.

Webroot® Business Endpoint Protection war die erste komplett cloudbasierte Endpunkt-Sicherheitslösung der nächsten Generation, die sich für die Überwachung, den Schutz und der Bedrohungsprävention für Endpunkte Machine-Learning zu nutzen machte. Sie verteidigt viele verschiedene Arten von physischen und virtuellen Systemen und ihre Benutzer gegen moderne, multivektorielle Gefahren. Durch einen prädiktiven, adaptiven, mehrschichtigen Ansatz zum Stoppen von Angriffen in Echtzeit, bietet Webroot Business Endpoint Protection eine schnellere und wesentlich effektivere Alternative zu traditionellen Virenschutzlösungen für Unternehmen.

Der Webroot-Ansatz

Webroot Business Endpoint Protection unterscheidet sich stark von anderen Endpoint Security Lösungen. Als Software-as-a-Service (SaaS), vollständig Cloud-basiert bietet sie eine Vielzahl von Vorteilen gegenüber anderen Endpoint Security Lösungen.

Problemloser Einsatz

Der kleine, aber leistungsfähige Software-Agent benötigt nur 30 Sekunden zum Installieren, und gerät niemals mit vorhandener Sicherheitssoftware in Konflikt. Das bedeutet Versuche, für brandneue Implementierungen und sogar das Ersetzen von Legacy-Software sind schnell und einfach, so dass Sie sich nie um Auswirkungen auf die Benutzerproduktivität zur Einführung von Sicherheit sorgen müssen.

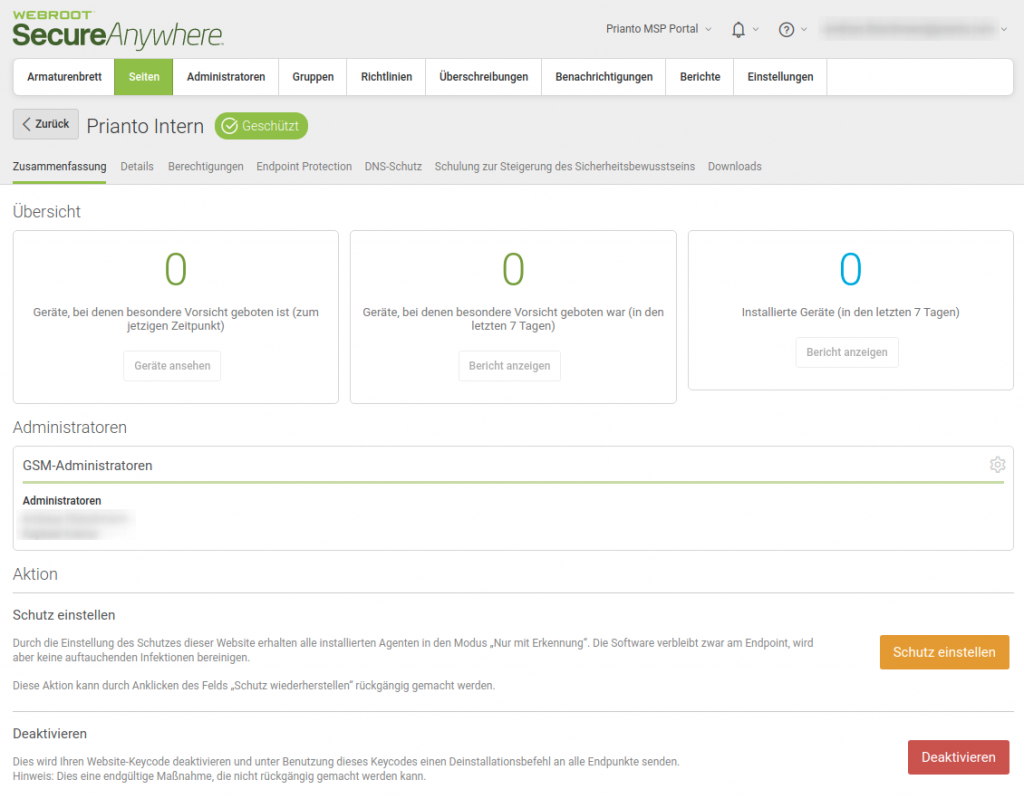

Vollständig ferngesteuerte Endpunktverwaltung

Die einzige integrierte Verwaltungskonsole bietet Administratoren volle Sicherheitstransparenz und Kontrolle über jedes Gerät mit installiertem Software-Agent. Administratoren können mehrere Standorte verwalten, unterschiedliche Zugangsberechtigungen, Admin-Rechte zuweisen und über 40 leistungsstarke Agenten Befehle einsetzen – alles von einer einzigen Online-Konsole aus. Es gibt keine Hardware on-premises zu verwalten und die gleiche Konsole ermöglicht auch Administratoren

zum Initiieren und Verwalten von Tests und Abonnements für Webroot® DNS Schutz und Webroot®-Security-Awareness-Trainings.

Vollautomatischer Betrieb

Der Endpoint-Schutz wurde von Grund auf so aufgebaut, dass er einfach zu verteilen, zu verwalten und zu warten ist. Nutzen Sie die vorkonfigurierter Richtlinienvorlagen oder erstellen Sie Ihre eigenen. Es gibt keine Signaturen oder Definitionen, die verwaltet werden müssen. Der gesamte Schutz erfolgt in Echtzeit, aus der Cloud heraus, ohne dass dies Auswirkungen auf die Benutzer oder Administratoren zu haben. Administratoren können auch Software-Agent-Updates automatisieren,

die in der Regel 5 Sekunden oder weniger dauern und für der Benutzer völlig Transparent sind. Die Alarmierung ist automatisiert und die Berichterstattung kann für den Inhalt, Zeitpunkt und Verbreitung geplant werden.

On- und Offline-Schutz und automatische Behebung

Webroot verwendet Technologien zur Überwachung, Protokollierung und Eindämmung

potentielle Infektionen, auch wenn ein bestimmter Endpunkt offline ist. Diese reduzieren die Anzahl der falschen Entdeckungen auf nahezu vernachlässigbare Werte. Statt einer Volume Shadow Copy, die von Angreifern kompromittiert werden kann, verwendet Webroot einen patentierten Ansatz zur Erhaltung von Daten und Systemänderungen. Das bedeutet, dass kompromittierte Endpunkte von

lokalen Laufwerke, automatisch in den nicht infizierten Zustand zurückgesetzt werden können, ohne dass ein Re-Imaging des Betriebssystems nötig ist.

Benutzertransparenz und geringe Systemkosten

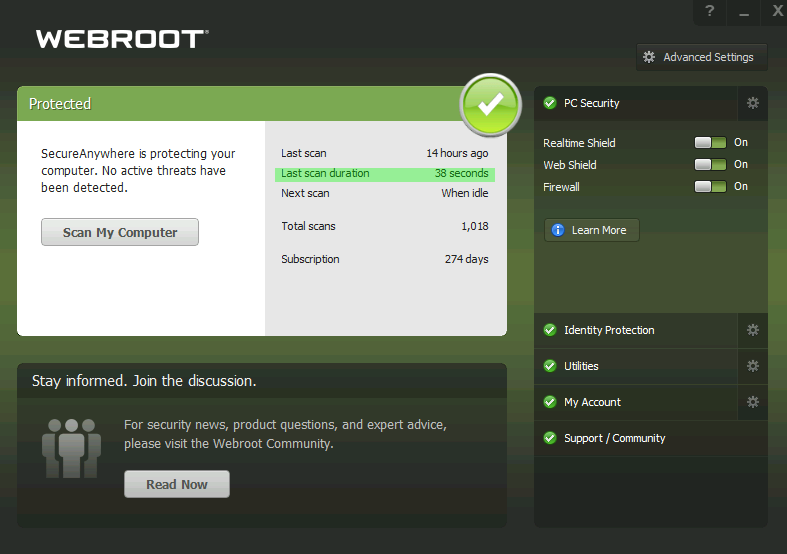

Ein wesentlicher Vorteil eines Cloud-gesteuerten Echtzeit-Ansatzes ist, dass die Ressource-intensive Verarbeitung, die für Machine-Learning und Malware-Entdeckung notwendig ist, in der Cloud durchgeführt wird und nicht auf dem Client-Gerät. Das bedeutet, dass geplante Scans, Agent-Updates und die Auswirkungen auf die Benutzer- und der Ressourcenverbrauch (CPU und RAM) extrem gering sind. Benutzer werden Webroot Business Endpoint Protection kaum irgend etwas bemerken, außer sie versuchen einen bösartige Website an zu steuern und bekommen, dann eine Blockierungsinformation von Webroot.

Innovative Technologie

Im Gegensatz zu traditionellen Antivirenprogrammen, die nur eine Möglichkeit haben, eine bestimmte Bedrohung zu erkennen und zu stoppen, funktioniert der Webroot-Schutz in mehreren Stufen. Zunächst versucht es um das Eindringen von Malware in das System zu verhindern. Falls Malware durchkommt, stoppt diese der Webroot-Schutz, bevor er ausgeführt werden kann. Sollte er ausgeführt werden (dies kann im Falle von brandneuer, noch nie zuvor gesehener Malware geschehen), protokolliert der Webroot-Schutz die Aktivitäten der Datei und setzt deren Änderungen an lokalen Laufwerke genau dann wieder zurück, sobald festgestellt wird, dass es sich um eine Malware handelt.

Angetrieben von erstklassigen Bedrohungsinformationen

Webroot-Bedrohungsintelligenz und BrightCloud-Dienste unterstützen alle Webroot Schutzlösungen. Mehr als 85 Netzwerk- und Sicherheitsanbietern vertrauen weltweit darauf, um ihre eigenen Lösungen damit zu verbessern. Webroot nutzt Machine-Learning seit 2007, um Bedrohungen zu klassifizieren und zu kategorisieren. Unsere fortschrittliche maschinelle Lernarchitektur der 6. Generation verarbeitet Bedrohungsdaten, die sowohl aus eine Vielzahl von überprüfte Quellen stammen als auch unsere eigenen Kunden und Anwender der Lösungen unserer Technologiepartner.

Business Endpoint Protection im Überblick

>> Sicher und widerstandsfähig verteilte Cloud-Architektur – Webroot verwendet mehrere, sichere globale Rechenzentren zur Unterstützung von Kunden und Roaming-Benutzern weltweit mit voller Service-Elastizität und Redundanz.

>> Mehrschichtige Benutzer- und Geräteabwehr – Stoppen Sie Angriffe, die naives Benutzerverhalten ausnutzen, nicht nur denjenigen, die auf Schwachstellen von Geräten abzielen.

>> Malware-Erkennung, -Prävention und -Schutz – Verhinderung von Viren, Malware, Trojaner, Phishing, Lösegeld, Spyware, browserbasierte Angriffe, Cryptojacking, Malware, die Passwörter klaut und eine breite Palette anderer Endpunkt-Bedrohungen.

>> Multi-Shield-Schutz – Endpoint Protection umfasst folgende Schutzschilde für den prädiktiven Schutz gegen Zero-Day-Bedrohungen: Echtzeit-Schutzschild, Verhaltens-Schutzschild, Core-System-Schutzschild, Web-Bedrohungs-Schutzschild, Identitäts-Schutzschild, Phishing- und Offline-Schutzschild.

>> Benutzeridentität und Datenschutz – Auft die Komponente für den Identitätsschutz am Endpunkt, vertrauen weltweit führenden Banken, um Angriffe im Zusammenhang mit dem Online-Banking zu stoppen, einschließlich DNS-Poisoning, Keylogger, Screen-Grabber, Cookie-Scraping, Clipboard-Grabber sowie Browser- und Session-Hijacking durch bösartige Software.

>> Weiße und schwarze Liste – Administratoren haben die direkte Kontrolle darüber, welche

Anwendungen ausgeführt werden dürfen.

>> Intelligente Firewall – Die System-Überwachung und Application-aware Firewall, für ausgehenden Datenverkehr, ergänzt die integrierte Windows®-Firewall zum Schutz der Benutzer, sowohl innerhalb als auch außerhalb des Unternehmensnetzwerks.

>> Dynamische Risikoprävention – Diese Funktion analysiert das Verhalten individuelle Benutzer, zur dynamischen Anpassung der Malware-Prävention.

>> Leistungsstarke Heuristik – Administratoren können diese auf der Grundlage der Risikotoleranz für die Dateiausführung anpassen.

>> Vollständiger Offline-Schutz – Stoppen Sie Angriffe, wenn Sie offline sind oder erstellen Sie eine separate Ausführungsrichtlinien für Dateien, für lokale Festplatten-, USB-, CD- und DVD-Laufwerke.

>> Unterstützung für mehrere Betriebssysteme, Virtualisierung, Terminalserver und Citrix –

Der Endpunkt-Schutz unterstützt MacOS®-Geräte, Windows®-Computer und Server,

sowie Virtualisierung, Terminalserver- und Citrix-Umgebungen.

>> Mehrsprachenunterstützung – Der Webroot Software-Agent unterstützt über

14 Sprachen.

>> Kostenloser Telefon-Support – Der preisgekrönte interne Webroot-Support-Team steht bereit.

Welche Ergebnisse sind zu erwarten?

Webroot Business Endpoint Protection bietet eine erweiterte Erkennung, Schutz und Vorbeugung gegen die ständig wachsende Zahl von Angriffen kleinen und mittleren Unternehmen gegenüber. Da es um eine hoch automatisierte und effektive Lösung handelt, benötigen Unternehmen keine dedizierten Sicherheitsressourcen mehr oder sogar ganze Expertenteams, um geschützt zu bleiben. Und mit weniger Infektionen und sicherheitsrelevante Vorfälle, ganz zu schweigen von weniger Sanierungsfällen und Produktivitätseinbußen, können sich die Unternehmen endlich auf das Wesentliche konzentrieren:

profitables Wachstum.

Software testen und nächste Schritte

Für weitere Informationen können Sie sich direkt an das EUCV-Team der Prianto wenden.

EUCV-Team

Email: webroot@prianto.com

Tel.: +49 (0) 89 416 148 238

Weitere Information oder einen telefonischen Rückruf erhalten Sie auch unkompliziert über das nachfolgende Formular.

Über Webroot

Webroot war der erste, der die Cloud und künstliche Intelligenz zum Schutz von Unternehmen und Einzelpersonen vor Cyber-Bedrohungen nutzte. Webroot bietet die Sicherheitslösung Nummer eins für MSPs (Managed Service Provider) und kleine Unternehmen, die sich auf Webroot verlassen, wenn es um Endpunktschutz, Netzwerkschutz und Schulungen zum Sicherheitsbewusstsein geht. Die BrightCloud® Threat Intelligence Services von Webroot werden von marktführenden Unternehmen genutzt wie Cisco, F5 Networks, Citrix, Aruba, Palo Alto Networks, A10 Networks und mehr. Webroot nutzt die Möglichkeiten des maschinellen Lernens, um Millionen von Unternehmen und Einzelpersonen zu schützen. Webroot hat seinen Hauptsitz in Colorado und ist weltweit, unter anderem in Nordamerika, Europa und Asien tätig. Entdecken Sie intelligentere Cybersecurity®-Lösungen auf webroot.com .

- Token für Office 365 und Azure MFA von Microsoft empfohlen - 29. Juni 2021

- Morpheus v5 bringt Self-Service-IT mit personA-basiertem Cloud-Management und erweitertem FinOps-Reporting in neue Kundensegmente - 7. Oktober 2020

- Prianto und Morpheus DATA - 7. August 2020